Правомерное и неправомерное использование биометрических данных

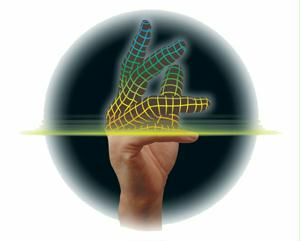

Развитие биометрических технологий ставит вопросы их анонимности. Поговорим немного об этом.

Удобство биометрии

На ум приходит целый ряд возможностей для применения биометрических технологий: ограничение доступа к дата-центрам и другим защищенным объектам, идентификация умерших людей, аутентификация с целью проведения финансовых и других безопасных транзакций и т.д. Поскольку пароли обладают множеством недостатков (пароль должен быть достаточно сложным, чтобы быть безопасным, его порой непросто запомнить и т.д.), биометрия является привлекательной альтернативой: вы всегда носите с собой все, что необходимо для идентификации. В ряде областей применение биометрических технологий крайне удобно.

Проблема правомерности биометрии

Однако, разговоры о неправомерном использовании биометрии имеют под собой основание. Не нужно быть сторонником теории заговора, чтобы заметить все более вопиющие превышения властных полномочий со стороны федерального правительства. Как и любой мощный инструмент, биометрия может использоваться как во зло, так и во благо.

Эпоха идентификации

С чисто технической точки зрения, сканирование отпечатков пальцев является наиболее зрелой биометрической технологией. Другие методы следуют за ней по пятам. Не за горами появление технологии экспресс-анализа ДНК: устройства, позволяющего быстро, в течение нескольких секунд или минут, идентифицировать человека по его ДНК. Согласно данным Gartner (Ключевые тренды в отчете Gartner 2012 Emerging Technologies Hype Cycle), биометрическая аутентификация находится на этапе преодоления недостатков (slope of enlightenment) и скоро выйдет на плато продуктивности (plateau of productivity).

Ключ к успешному (полезному) использованию биометрии заключается в тщательном анализе правомерности ее применения в различных областях, а также в сохранении доли скепсиса на этапе повсеместного внедрения. Наступает эпоха идентификации, где пока еще есть место для анонимности.

Дополнительные материалы

Оставить комментарий